IDaaS導入の背景

サイバー攻撃の手口は日々高度化しており、リアルタイムフィッシングや巧妙なソーシャルエンジニアリングによって、認証情報が盗まれるリスクは増加の一途をたどっています。このため、すべての組織は、「情報漏洩を前提とする」という現代のセキュリティ原則に基づいた対策を講じることが必須となりました。

その解決策がIDaaS(Identity as a Service)です。IDaaS市場は、世界的に年平均成長率(CAGR)13.8%以上で急速に拡大しており、これは企業がゼロトラスト(Zero Trust)セキュリティモデルへの移行を加速させていることが背景にあります。

ゼロトラストとは? IDaaSとは?IDaaSは、このゼロトラストを実現する基盤であり、堅牢な多要素認証(MFA)に加え、「最小権限の原則」に基づくアクセス制御や、「IDライフサイクル管理」を一元的に実現するプラットフォームです。

フィッシング攻撃から企業を守るセキュリティ対策とはIDaaS選定の落とし穴

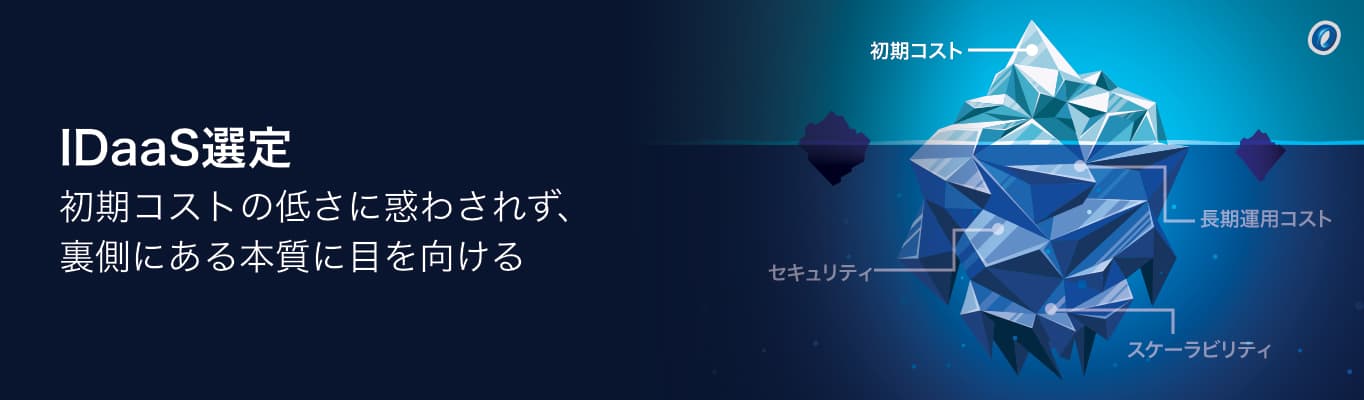

適切なIDaaSプラットフォームの選択は、セキュリティ、生産性、コストに長期にわたり影響を与える重要な投資です。価格や現在の機能だけでツールを選ぶという過ちを避け、ビジネス成長に柔軟に対応できるかという長期的な視点で評価していただきたいと思っています。

セキュリティ機能が十分でない安価なIDaaSを選ぶと、将来的なゼロトラストセキュリティへの拡張や細やかなアクセス制御に対応できず、結果的にリプレイスを迫られるリスクがあります。

一方で、グローバル基準の多機能すぎるプラットフォームは、運用負荷やライセンスコストが過大になりがちです。

そのため、「今後重要になるセキュリティ要件を満たすことができ、かつ過不足のない機能とコストのバランス」を備えているかという、長期的な視点で評価してください。

それでは、「今後重要になるセキュリティ要件」と「過不足のない機能」とはどのようなものでしょうか。

事例紹介:将来の拡張性を見据えたIDaaS選定の重要性

導入の再選定には多大なコストと工数を要します。こうした事態を避け、将来の事業成長を支えるためには、初期段階から拡張性を見据えて選定を行うことが不可欠です。

株式会社M&A総合研究所は、以前利用していたSSOサービスからCloudGate UNOへの切り替えを行いました。その主な理由は、事業の拡大に伴い、当時のプラットフォームでは機能不足が生じたり、要件を実現するために多額の追加費用が必要になったりするケースが増加したためです。

同社は、CloudGate UNOが将来的なセキュリティや連携の要件を網羅しつつ、優れた費用対効果を提供できると判断して導入を決定しました。この事例は、IDaaSが単なるツールに留まらず、長期的な成長を支える戦略的なパートナーであることを示しています。

企業を守るIDaaS選定のための必須基準

01 セキュリティの強さ:ゼロトラストとフィッシング耐性

「情報漏洩を前提とする」という現代のセキュリティ原則に基づいた対策としては、漏洩のリスクが低い認証と、認証情報が窃取されてもネットワークにアクセスできないようにする「アクセス制限」での多層防御が有効です。

| 機能 | なぜ重要か(セキュリティインパクト) |

|---|---|

| フィッシング耐性のある認証 | SMS認証や旧式のワンタイムパスワード(OTP)は、リアルタイムフィッシングに対して耐性がありません。FIDO2認証やパスキーのようなパスワードレス認証や、専用アプリによる生体認証を標準で提供しているかが必須要件です。 |

| 利用環境に応じた アクセス制御 | アクセス時に誰が、どこから、どのデバイスを使用しているかを常に検証する機能が必須です。 |

| デバイス検証と端末制限 | 企業リソースにアクセスしているデバイスが、組織が認めた信頼できる端末であるかを確認する機能(デバイス証明書など)が必要です。これにより、認証情報を盗んだ外部の攻撃者からの不正アクセスを遮断できます。 |

| サービスへの認可制御 | 認証後に「どのSaaSの、どの権限まで触れるか」を制御。最小権限の原則により、一部のIDが突破されても被害が全サービスに広がるのを防ぎます。 |

| IDライフサイクル管理 | 入退社に伴うIDの自動作成・削除(プロビジョニング)。退職者のID削除漏れという「最大のセキュリティホール」を自動化で防ぎ、管理コストも削減します。 |

02 連携とスケーラビリティ:ハイブリッド環境に対応できるか

強力なセキュリティツールであっても、従業員がすべての業務アプリに簡単にアクセスできなければ、業務効率を損ないます。

| 幅広いSSO対応力 | 既存のすべてのクラウドサービスや社内システムに対してシングルサインオン(SSO)を提供し、新たなSaaSアプリにも容易に接続できるかを確認してください。シームレスな連携は、ユーザーの利便性向上とシャドーIT防止の鍵となります。 |

| ハイブリッド環境のサポート | オンプレミスのアプリケーションやActive Directoryに依存している場合でも、IDaaSがID管理と認証のポリシーをローカルシステムへ安全に適用できる連携機能を持っていることが重要です。 |

| 自動化されたID管理(プロビジョニング) | 新入社員の入社から退職まで、アカウントの作成、変更、無効化を、すべてのアプリで自動的に行う機能が必須です。これは、IT部門の手作業を大幅に削減し、退職者による不正アクセスという重大なセキュリティホールを排除します。 |

03 総所有コストと管理の容易さ

長期的なセキュリティ戦略においては、トータルコストと運用負荷が重要です。

| 透明性の高い価格設定 | デバイス制御や高度な認証機能が、高額なアドオン費用として別途発生しないかを確認してください。契約前に将来的な拡張コストを含めてTCOを把握することが、予期せぬ出費を防ぎます。 |

| 直感的でシンプルな運用管理 | 管理者ダッシュボードは直感的で、ITスタッフが容易に設定・運用できる必要があります。システムが複雑すぎると、設定ミスによるセキュリティリスクを生むだけでなく、管理者の離職にもつながります。 |

| 優れたユーザー体験(UX) | 認証プロセスがシンプルで迅速であることは、セキュリティポリシーの徹底に直結します。利便性が低いと、従業員はルールを回避しようとし、セキュリティ体制全体を弱体化させます。 |

CloudGate UNOがIDaaSとして選ばれる理由:長期的な成長を支える「国産」の強み

前述の事例のように、IDaaSの再選定は大きな負担となるため、長期的な視点でのプラットフォーム選びが不可欠です。CloudGate UNOが長期的な視点を持った企業から選ばれ続けている理由は、以下の4つの強みにあります。

国産IDaaSならではのサポートと安心感

日本のお客様のビジネス環境に合わせた機能開発と、迅速かつ高品質な日本語サポートを提供。海外製品にはない、きめ細やかな対応と運用上の安心感を評価いただいています。

フィッシング攻撃に強いパスワードレス認証を標準提供

ゼロトラストセキュリティを支える基盤として、パスキー(FIDO)認証などのフィッシング攻撃に強いパスワードレス認証を追加費用なしで提供しています。SMS認証など脆弱な認証方式をおすすめしているIDaaSとは一線を画します。

多様なシステム環境に対応するサービス連携力

幅広いSaaSへのSSO対応力に加え、オンプレミスのActive Directoryなどハイブリッド環境への対応力も充実。企業の成長やSaaS導入の増加にも柔軟に対応します。

トータルコストを最適化する透明性のある価格設定

デバイス制御や高度な認証機能が高額なオプション費用として別途発生しない、透明性の高い料金体系。長期的な視点でのコスト最適化を実現します。

価格帯から見る「バランスのいいIDaaS」とは

自社に最適なIDaaSを選ぶためには、「セキュリティ」「システム連携」「総所有コストと管理の容易さ」の3つの軸で比較検討してみましょう。

掛け合わせられない

ゼロトラスト対応

本記事では長期でのコストパフォーマンスを念頭にIDaaSの選び方を提案しているため、上記のような評価をしています。

当然ながら、企業規模・人員・予算・システムの仕様などによって最適解は異なります。

自社にあったIDaaSの選定のため、無料トライアルを実施できる製品を実際に触って、操作性や管理画面の使いやすさを体感してみることをおすすめします。

カタログ上のスペックだけでは分からない、自社システムとの相性や運用を始めた際の実際のステップが見えてくるはずです。

まずは気になるサービスの資料請求や、無料トライアルの申し込みから一歩を踏み出してみてはいかがでしょうか。

IDaaSは戦略的投資。長期的な視点で選定を。

IDaaSの選定は、以下の3つの観点を軸に、最適なサービスを検討してください。

- セキュリティ:ゼロトラストに基づいた「パスワードレス認証」に対応しているか

- 拡張性:将来の成長を見据え「広範なアプリ連携と自動化」ができるか

- 管理の容易さ:長期的なコスト(TCO)を最適化できるか

目先の要件だけで選ぶのではなく、これらの基準を軸に検討を進めることで、将来のビジネス成長や変化にも耐えうる、強固なID管理体制を築くことができます。