不正アクセスとは

不正アクセスとは

不正アクセスとは、アクセス権限を持たない者がサーバーやシステムの内部に侵入する行為です。悪意のある第三者に不正アクセスされることで、機密情報や個人情報などの企業情報の漏洩や、サーバーやシステムが停止されるなどの被害に遭う可能性があります。そのため企業では、不正アクセスを防ぐために必要な対策を講じる必要があります。

不正アクセスの原因は、脆弱性とパスワード認証?

2020年7月から2021年6月にIPA(情報処理推進機構)へ届出された被害報告から、

脆弱性を悪用した不正アクセスと、IDとパスワードによる認証を突破された不正アクセスについて原因を詳しくみていきます。IPA「コンピュータウイルス・不正アクセスに関する届出」より

脆弱性を悪用した不正アクセス

VPNの脆弱性で企業全体に被害が及ぶ可能性も

脆弱性を悪用した不正アクセスでは、機器やソフトウェアの不具合、サーバーやネットワーク機器のセキュリティに関する脆弱性を攻撃者に悪用され、被害を受けたと思われる事例が多く報告されています。

リモートワークへの対応時に脆弱性対策が不十分だったことで不正アクセスの被害を受けたという事例では、VPN装置の脆弱性が取り上げられています。VPNの認証を突破された場合、被害は社内ネットワークにある多数のサーバーやパソコンなど、企業全体に及ぶ可能性があります。そのため脆弱な状態のVPN装置は攻撃者から積極的に狙われている状況にあるため、VPN装置の脆弱性対策は優先度を上げて対応する必要があります。

なお、VPNに限らず脆弱性が悪用された事例では、脆弱性が長期間放置状態にあり、不正アクセスが発生した後にシステム利用者や外部機関からの通知などにより発覚し、初めてシステム管理者が認知したというケースもあったようです。そのため、システム管理者は利用の有無に関わらず機器やソフトウェア、サーバーやネットワーク機器などの管理を徹底する必要があります。

※VPNは、リモートワークを実現するため、外部から社内ネットワークへ安全にアクセスするために使われています。攻撃者から企業の大切な情報資産を守るためにとても重要な役割を果たします。

リモートワークへの対応時に脆弱性対策が不十分だったことで不正アクセスの被害を受けたという事例では、VPN装置の脆弱性が取り上げられています。VPNの認証を突破された場合、被害は社内ネットワークにある多数のサーバーやパソコンなど、企業全体に及ぶ可能性があります。そのため脆弱な状態のVPN装置は攻撃者から積極的に狙われている状況にあるため、VPN装置の脆弱性対策は優先度を上げて対応する必要があります。

なお、VPNに限らず脆弱性が悪用された事例では、脆弱性が長期間放置状態にあり、不正アクセスが発生した後にシステム利用者や外部機関からの通知などにより発覚し、初めてシステム管理者が認知したというケースもあったようです。そのため、システム管理者は利用の有無に関わらず機器やソフトウェア、サーバーやネットワーク機器などの管理を徹底する必要があります。

※VPNは、リモートワークを実現するため、外部から社内ネットワークへ安全にアクセスするために使われています。攻撃者から企業の大切な情報資産を守るためにとても重要な役割を果たします。

IDとパスワードによる認証を突破された不正アクセスフィッシングメールの踏み台にされ、

フィッシングメールの踏み台にされ、

知らない間に被害が拡大している場合も

IDとパスワードによる認証で突破された不正アクセスでは、利用者やシステム管理者によるIDとパスワードの管理の問題によって被害に繋がったと思われる事例が報告されています。その中でも、メールシステムのアカウントに不正アクセスされ、フィッシングメールなどの不正なメール送信の踏み台にされてしまった事例が多くあります。

送信元が社内のIPアドレスや同僚のため、受信者は不正なメールと気付かずに開封し、さらに被害が拡大してしまう可能性があります。また、社内だけではなく、取引先などにも被害が広がる場合もあります。

メール送信の踏み台にされた事例には、古くから利用されているプロトコル(SMTP)を使った認証のIDとパスワードを突破されてしまったものと、クラウド型メールサービスのアカウントに不正にログインされたものがあります。SMTPは多要素認証に対応していないため、IDとパスワードの強度と管理方法がとても重要です。また、クラウド型サービスにおいても、多要素認証を使っていない場合は同様にIDとパスワードの強度と管理方法が重要になります。

送信元が社内のIPアドレスや同僚のため、受信者は不正なメールと気付かずに開封し、さらに被害が拡大してしまう可能性があります。また、社内だけではなく、取引先などにも被害が広がる場合もあります。

メール送信の踏み台にされた事例には、古くから利用されているプロトコル(SMTP)を使った認証のIDとパスワードを突破されてしまったものと、クラウド型メールサービスのアカウントに不正にログインされたものがあります。SMTPは多要素認証に対応していないため、IDとパスワードの強度と管理方法がとても重要です。また、クラウド型サービスにおいても、多要素認証を使っていない場合は同様にIDとパスワードの強度と管理方法が重要になります。

不正アクセスが起因で発生した大規模サイバー攻撃の事例

1週間の操業停止で市民もパニックに

2021年5月、米国最大規模のパイプライン企業がサイバー攻撃を受け、1週間にわたって操業停止に追い込まれました。これによりガソリンなどの燃料貯蔵庫が影響を受け、一般市民をはじめとした多くの機関をパニックに陥らせました。

コロニアル・パイプライン社へのランサムウェア攻撃

国土安全保障委員会の公聴会で語られた事件の背景とは

政府機関はじめ1万8000社が被害に

2020年10月に発覚した米国ITベンダーのサイバー攻撃では、同社の製品を利用していたユーザー企業、約1万8000社にも被害が及びました。

その中には、米司法省や国務省などの米政府機関や米大手企業も

ありました。

2021年認証維新が起こる背景を、歴史上最も大きなサイバー攻撃となったSolarWinds事件からみる

不正アクセスを防ぐため必要な対策とは

脆弱性を利用した不正アクセスを防ぐための対策

機器やソフトウェアの管理を徹底

システム管理者は利用する機器やソフトウェア、サーバーやネットワーク機器などを常に最新の状態にアップデートするなど、管理を徹底することで脆弱性を利用した不正アクセスを防ぐことができます。

クラウド型サービスの不正アクセスを防ぐための対策

アクセス制限と認証強化が重要

不正アクセスの多くは、IDとパスワードなどの認証情報が漏洩したことが原因で発生していました。クラウド型サービスは、インターネット上にその入り口となるログイン画面が常に公開されている状態のため、いつでも誰でもアクセスできる状態にあります。そのため不正アクセスを防ぐ方法として、いつ・どこで・何から(どの端末から)のアクセスを許可するのかを設定するアクセス制限と、より正確にシステム管理者が許可した利用者かを確認するユーザー認証機能の強化が重要になります。

特にユーザー認証は、「知っている(知識情報)」「持っている(所持情報)」「その人だけが持つ特性(生体情報)」の3つの認証要素のうち、知識情報のみで行なっていたパスワード認証から、2つ以上の要素を使って行う多要素認証(MFA)にすることで、本人確認精度とセキュリティレベルを高めることができます。

特にユーザー認証は、「知っている(知識情報)」「持っている(所持情報)」「その人だけが持つ特性(生体情報)」の3つの認証要素のうち、知識情報のみで行なっていたパスワード認証から、2つ以上の要素を使って行う多要素認証(MFA)にすることで、本人確認精度とセキュリティレベルを高めることができます。

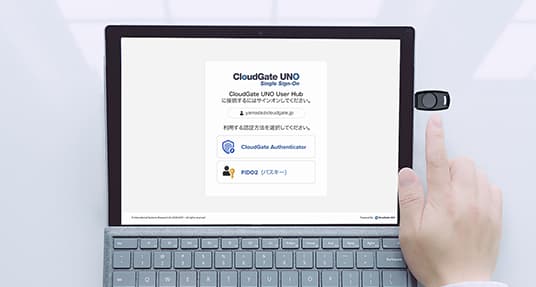

CloudGate UNOで不正アクセス対策

CloudGate UNOはクラウド型サービスの不正アクセスを防ぐために必要なアクセス制限と

強固なユーザー認証機能で企業の大切な情報資産を守ります。

アクセス制限

適切な条件設定で、悪意のある第三者からのアクセスを制限

CloudGate UNOには、時間や国、端末、IPアドレス、認可サービスなど充実したアクセス制限機能が搭載されています。これらの機能を組み合わせることで、柔軟なアクセス制限を実現します。適切なアクセス条件を設定することで、悪意のある第三者からのアクセスを防ぐことができます。

例えば、チャットツールはBYODを許可したスマートフォンからのアクセスを許可し、その他の業務で利用するサービスは平日9時から17時の業務時間にPC端末からのみアクセスを許可するなどの設定が可能です。

CloudGate UNOのアクセス制限例えば、チャットツールはBYODを許可したスマートフォンからのアクセスを許可し、その他の業務で利用するサービスは平日9時から17時の業務時間にPC端末からのみアクセスを許可するなどの設定が可能です。

特定の端末のみにアクセスを許可

また、デバイス証明書を利用することで、証明書をイントールした特定の端末のみアクセスを許可し、それ以外の端末からのアクセスを制限します。証明書を利用することで、より厳密な端末制限を実現します。

CloudGate UNOのデバイス証明書

ユーザー認証

強固な認証でなりすましを防ぐ

CloudGate UNOのユーザー認証には、従来のパスワードに異なる認証要素を組み合わせた「多要素認証」と、パスワードを使わないMFA「パスワードレス認証」の2種類があります。

複数の認証要素を組み合わせることで、悪意のある第三者によるなりすましを防ぐことができます。

CloudGate UNOのユーザー認証複数の認証要素を組み合わせることで、悪意のある第三者によるなりすましを防ぐことができます。

お客様の声

これまではパスワードが外部に漏れないか不安だった

ファイナンシャルスタンダード株式会社様は、在宅勤務が広がり、会社の外から

クラウドサービスを利用する機会が増える中で、セキュリティレベルを高める目

的からCloudGate UNOをご導入いただきました。

クラウドサービスを利用する機会が増える中で、セキュリティレベルを高める目

的からCloudGate UNOをご導入いただきました。

不正アクセスされた場合を想定して準備すること

どれだけセキュリティ対策を講じていたとしても、攻撃手法は日々進化しているため、完璧に防ぐことは困難です。

そのため、万が一、不正アクセスされた場合を想定し備えることが大切です。

Pocket CloudGateのセキュリティ通知

ユーザー通知で、攻撃者かを瞬時に判断

CloudGate UNO専用アプリ「Pocket CloudGate」に搭載されているセキュリティ通知は、パスワード変更や端末登録などの認証情報が変更された際に、アプリケーションのプッシュ通知でユーザーに知らせます。

ユーザーに通知することで、それが自身が行なった操作か否かを速やかに判断できます。万が一、第三者の操作によるものだった場合、速やかにシステム管理者へ連絡し、該当アカウントを一時停止するなどの攻撃者からの侵入を防ぐことで被害を最小限に抑えることが期待できます。

Pocket CloudGate - セキュリティ通知ユーザーに通知することで、それが自身が行なった操作か否かを速やかに判断できます。万が一、第三者の操作によるものだった場合、速やかにシステム管理者へ連絡し、該当アカウントを一時停止するなどの攻撃者からの侵入を防ぐことで被害を最小限に抑えることが期待できます。

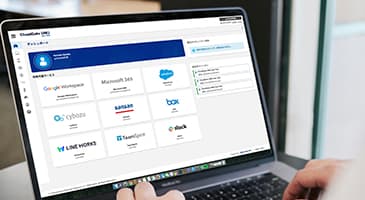

Smart Packなら、必要な機能がすべてそろっています

SSO連携無制限

400以上のクラウドサービスと

SSO連携できます

CloudGate UNO全機能搭載

• パスワードレス認証

• セキュリティ通知

• AD連携

• 認証・操作ログなど

デバイス証明書

1ユーザー × 2枚付き

スマホとPCにお使いいただけます。

不正アクセス対策なら

CloudGate UNOにおまかせください!

- ホーム|

- クラウドセキュリティ入門 |

- 不正アクセスとは