Web会議ツールでパスワードが盗まれる

コロナ対策で広がるリモートワーク、高まるパスワードの脅威に今すぐ対策を

株式会社インターナショナルシステムリサーチ

2020年5月14日

世界で猛威をふるう新型コロナウイルス対策として「マスク」、「手洗い」、「消毒」などがありますが、それでもなお感染の恐れがあるため、外出を控え、仕事は極力在宅で行われています。

在宅でのリモートワーク普及に伴い、円滑にコミュニケーションをとる手段が必要となったため、便利なWeb会議ツールやチャットツールなどを導入した企業は多いでしょう。

しかし、新たなツールの導入後も同じセキュリティレベルで仕事をおこなってはいませんか?リモートワークにおける脅威への対策はしていますか?

もしあなたの企業がまだ「パスワード」のみで脅威への対策を講じているのであれば、それは十分な対策とは言いきれないでしょう。

広がるリモートワークに便乗した脅威とは?

その脅威が「フィッシング詐欺」です。

フィッシング対策協議会によると2020年4月には1万1645件と、拡大前の1月から1974件もフィッシング詐欺の報告が多くなっているとのことです。 新型コロナウイルス拡大で利用率が上がった有名なネットショッピングサービスなどを狙い、フィッシングメールや不正サイトへ誘導するSMSで、ユーザーIDやパスワードといったアカウント情報、クレジットカード番号といった重要な個人情報を盗む犯罪行為があるようです。

そして、リモートワークにおいても同様に利用率があがったサービスで、フィッシング詐欺が起きています。在宅勤務開始に伴い最も導入されたITツール「Skype」です。

このSkypeユーザーを狙った新手のフィッシング詐欺が見つかりました。正規の通知メールそっくりに作りこまれたメールを開くと、「保留中の通知があります」などと記載されています。参照ボタンをクリックすると、Skypeのログインページに見せかけたフィッシング詐欺サイトに誘導され、パスワードの入力を促されるというものです。

問題のメールは一見したところ、正規のアドレスから送信されているように見え、さらには画面ログイン欄には受信者の会社のロゴが表示され、画面下部にはもっともらしい警告をする免責条項までも記載されているといいます。

不審なサイトやメールを開かないなど、徹底した社員教育を根付かせていたとしても、このように巧妙な手口に対して見破れるほどのスキルが社員一人ひとりに根付いているのでしょうか。

知らないうちに社員の「パスワード」が盗まれてしまっているかもしれません。

パスワードが脅威となるのか?

「パスワードのみ」の認証は、脅威以外のなにものでもありません。

パスワードは本来、「その人だけが知り得るもの」であり、アクセスしている人が本人であるかを確認し、情報を守るために利用しています。しかし、その「確認」できるパスワードがフィッシング詐欺でハッキングされてしまえば、誰でもなり変われる脅威の合言葉となってしまいます。

そして、もう一つ脅威となる重要なポイントが、煩わしさからくるパスワードの使い回しです。

IT管理者がパスワードの脆弱性を気にして複雑化することで、社員は利用サービスが増えるごとにメモ、記憶に頼りパスワードを一層貧弱なものにし、煩わしい厄介ものだと感じるでしょう。そうなれば、誰しも同じパスワードを使いまわすことは容易に想像できます。

実際に、Skypeに次ぐITツール導入2位となったZoomを狙うサイバー犯罪において、このパスワードの使い回しによって50万件以上のパスワードが流出したとのことです。原因として、以前別のサイトから既に流出してしまっていたパスワードを、ユーザーが新しく導入したZoomのアカウントで利用してしまっている可能性が高いようです。

「フィッシング詐欺でパスワードを盗まれる」、「知らないうちに盗まれているパスワードを新しいサービスにも使いまわしている」という社員はあなたの会社にも既にいるかもしれません。

本来は本人だけが知りえるものであったパスワード。しかし、そのパスワードが脅威に変わってしまうことで、IT管理者が社員一人ひとりの動向を把握するのは骨の折れる仕事でしょう。降って沸いたリモートワークの波でただでさえ大騒ぎなのですから。

どのような対策があるのか?

「複雑で強固なパスワードにする」、「パスワードを定期的に変更する」

いいえ、違います。

「パスワード」での認証をやめればいいのです。

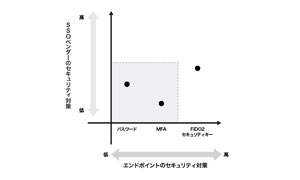

例えば2段階認証。前述のSkypeのフィッシング詐欺から守る方法として、Microsoftアカウントにおいて2段階認証を行うことができます。パスワードと任意の連絡方法の2種類の認証方法が使用されるため、他のユーザーがサインインしにくくなり、セキュリティの強化が行えるのです。

しかし、この2段階認証には2つのリスクがあります。

パスワード忘れや間違いによるパスワードリセットを行うIT管理者の負担は軽減しないこと。それどころか、2段階目の認証に利用していたものが万が一認証アプリや電話番号であれば、携帯電話が壊れてしまった場合、代替えが難しいため設定変更などに相当の時間がかかりサービスへのアクセスに時間がとられてしまうのです。

ただでさえリモートワークで膨大な業務がのしかかるIT管理者、そして慣れないリモートワークでストレスを感じている社員両方にとって負荷が多くなってしまいます。

この問題を解決できる対策の一つとして「パスワードを使わない」認証があります。

IDとWindows Helloやセキュリティキーなどを用いて行う認証方法です。

デバイスを触れるだけ、見るだけの1度の認証で様々なサービスを利用できる利便性がありながらも、サーバーと秘密を共有しないFIDO2の仕組みが使われているため、ハッキングリスクにも対応できます。

実際に私たちISRは、このパスワードレス認証により、リモートワークをスムーズに導入でき、セキュリティと利便性を両立した環境も築けました。そして今では、一人としてパスワードを利用した認証に戻りたくはないと思っています。

この経験を生かし、現在様々な業種や規模のお客様から問い合わせを頂いており、セキュリティと利便性の両立へ向けたご支援を各社様へ進めております。

最後に

新型コロナウイルス拡大で急激に普及したリモートワーク。

私たちは、Web会議ツールやチャットツールなど様々な素晴らしいサービスによってリモートワークを行うことができています。しかし、そのサービス拡大をいいことに便乗した脅威も現実に起こっています。利便性の隣にはいつも脅威が潜んでいるのです。

今後も新型コロナウイルスは最低でも1年は続くと言われ、また昨年に施行された働き方改革の要請もあるため、リモートワークが当たり前の時代となるでしょう。だからこそ一時的な対策ではなく、基本的なルールや今までの認証のやり方を見直し、対策を徹底する機会と捉え、取り組んでみてはいかがでしょうか。