サイバー攻撃関連

今週のセキュリティニュース - 2023年8月4日

今週のセキュリティニュースへようこそ!

ここでは、国内・国外で過去数日間に起こったサイバーセキュリティ関連のニュースやレポートなど、知っておくべきことをお伝えします。ぜひご覧ください。

国内

JIPDEC、2022年度における個人情報に関する事故等の集計結果を公表

日本情報経済社会推進協会(JIPDEC)は、2022年度にプライバシーマーク付与事業者から報告を受けた個人情報の取り扱いにおける事故等の内容を集計した結果を公表しました。

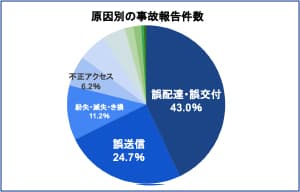

これによると、1,460社の付与事業者から7,009件の事故報告があったとのことです。事象別では「漏洩」の5,335件(76.1%)が最も多く、原因別では「不正アクセス」が438件(6.2%)で4番目に多い結果となっています。

また、事故等の対象となった情報を内容別にみると、「基本情報(氏名、生年月日、性別、住所)」が8,276件が最多で、「クレジットカード情報」が1,429件と続いています。

IPA、ネットワーク貫通型攻撃について注意喚起

昨今、企業や組織のネットワークとインターネットとの境界に設置されるセキュリティ製品の脆弱性が狙われ、ネットワーク貫通型攻撃に利用されているとして、情報処理推進機構(IPA)が注意喚起を行っています。

米国でルータやVPNなどの装置が標的とされて侵害される事例が挙げられており、日本においても同様の攻撃が情報窃取活動の攻撃の初段に用いられるケースが増加しているとのことです。

一般的な対策として、ログ監視や情報収集、ネットワーク機器の状態の確認などの日々の確認や、体制・対応手順の整備や改善などといった平時の備えを挙げています。

国外

ランサムウェア感染の主な侵入経路はウェブ閲覧 - Palo Alto Networks調査

パロアルトネットワークスの研究者によると、2022年にランサムウェアの配信に最も広く使用された方法は、URLまたはWebブラウジング経由(75.5%)でした。

2021年には、電子メールの添付ファイル(SMTP、POP3、IMAPプロトコル経由の配信など)でしたが、2022年には、この特定の配信チャネルが使用されたのは、試行の12%のみでした。

2022年に同社が記録した事件の 8.2% では、サードパーティのアプリがランサムウェア感染の主な侵入経路でした。

特異なマルウェアの増加と公共部門への攻撃の急増を明らかに - BlackBerry調査

公共サービス機関はリソースが限られており、サイバー防御プログラムが未熟であることが多いため、公的資金で運営されているこれらの組織は、国家にサポートされた攻撃者と犯罪組織の両方からの攻撃という二重の脅威に直面しています。

また、2023年3月から2023年5月にかけて、攻撃者は1分あたり約11.5件の攻撃を展開しました。これらの脅威には、1分あたりおよそ1.7件の新規マルウェアサンプルが含まれており、前回の報告期間の平均から13%増加しています。この増加は、攻撃者が防御手段を迂回するためにツールを多様化していることを示しています。

Microsoftの侵害について、セキュリティ企業CEOがコメントを発表

Azure ADの問題について同社はMicrosoftへ3月に通知しており、その16週間後に問題が修正されたものの、修正が不完全であり完全な修正プログラムの提供は9月末になるとしています。