サイバー攻撃関連

今週のセキュリティニュース - 2023年10月6日

今週のセキュリティニュースへようこそ!

ここでは、国内・国外で過去数日間に起こったサイバーセキュリティ関連のニュースやレポートなど、知っておくべきことをお伝えします。ぜひご覧ください。

国内

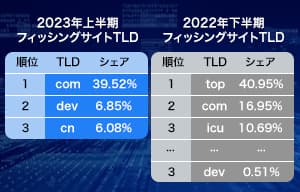

フィッシングサイトのドメイン「dev」が急増 - デジタルアーツ

デジタルアーツは、2023年上半期(1月〜6月)の国内外のフィッシングサイトの動向にまつわるレポート「2023年上半期フィッシングサイト ドメイン集計」を発表しました。

レポートでは、2023年の上半期に目立った傾向として「dev」ドメインの増加を指摘しています。フィッシングサイトで多く使われていたトップレベルドメインで、「dev」は前回17位から今回2位まで急増したようです。攻撃者は、URL生成パターンを変更するなど新たな手法で防御策を回避しようとしていることが伺えます。

NICT、“CYNEXアライアンス”を発足

国立研究開発法人情報通信研究機構(NICT)は、国内の産学官の組織が参画する“CYNEXアライアンス”を発足し、CYNEXの活動を本格始動したことを発表しました。

発足の背景として、これまで日本のサイバーセキュリティ分野は海外のセキュリティ技術への依存度が高く、自国でのデータや知見の蓄積ができなかったことによるセキュリティ自給率の低迷を指摘しています。

今後は、CYNEXアライアンスを通じてサイバーセキュリティの産学官連携を図り、日本のサイバー攻撃対処能力とセキュリティ自給率の向上を目指していくとしています。

国外

フィッシングメールの半数以上が、検知を回避するために難読化技術を使用している - Egress 調査

ロンドンに本社を置くEgress Software Technologieの新たな調査によると、検知を回避するために難読化テクニックを使用するフィッシングメールの割合は、2023年に24.4%急増した事がわかりました。

最も広く使われている難読化テクニックはHTMLスマグリングです。同社によると、調査中に分析した難読化されたフィッシングメールの34%がこのテクニックを使用していたといいます。

またEgressは、ハッカーがフィッシングキャンペーンをより効果的なものにするために、通常複数の難読化テクニックを連鎖させていることを発見しました。検知を積極的に回避しようとするフィッシングメールのほとんどが、少なくとも2つの難読化手法を使用していることが同社の研究者の調査により判明したとのことです。

ずさんな BYOD管理がランサムウェア攻撃の大半を助長している - Microsoft調査

マイクロソフト社の調査によると、過去1年間のランサムウェア攻撃の80〜90%は、管理されていないデバイスから発生しています。

BYOD(Bring Your Own Device:個人所有のデバイスを持ち込む)ポリシーを歓迎する組織は、自宅から持ち込まれた個人所有のデバイスに適切なセキュリティ対策が施されていないため、深刻な攻撃にネットワークをさらされています。

これは、Microsoft社の最新のDigital Defense Report 2023の調査から判明したことです。また、世界的な攻撃の急増が200%以上に達していることも明らかになっています。

世界的なBtoC企業で広まるパスキー(FIDO2)認証導入の動き

パスキーの登場により、グローバルなECマーケットプレイス・eBayと金融技術プラットフォームのIntuitは、自社サービスにパスキー/FIDO2認証を導入しています。

IntuitはFIDO2認証を導入した結果として、認証成功率が80%程度から95〜97%に上がり、ログイン速度は70%も早くなったとのことです。パスキーの対応についても準備を進めているとの発表もあり、今後パスキーはさらに広まっていくと考えられます。

※9月末に開催した弊社主催の記者向け勉強会にてこれらの事例について紹介しており、その内容が記事となっております。