サイバー攻撃関連

今週のセキュリティニュース - 2022年8月12日

今週のセキュリティニュースへようこそ!

ここでは、国内・国外で過去数日間に起こったサイバーセキュリティ関連のニュースやレポートなど、知っておくべきことをお伝えします。ぜひご覧ください。

国内

経産省、総務省、警察庁、NISCが夏季長期休暇中のセキュリティ対策を呼びかけ

経済産業省は、休暇の間隙を突いたセキュリティインシデントの発生などが懸念されるとして、総務省、警察庁、内閣サイバーセキュリティセンター(NISC)と連盟で夏季長期休暇中のセキュリティ対策について注意喚起を行いました。

セキュリティ対策実施に関する責任者における実施事項として、長期休暇前にはインシデント発生時の対処手順および連絡体制の確認や脆弱性・バックアップ対策を行うこと、長期休暇明けにはサーバ等における各種ログや不正プログラム感染の確認を行うことなどが紹介されています。

参照:経済産業省「夏季の長期休暇において実施いただきたい対策について(注意喚起)」

Webアプリケーションへのサイバー攻撃検知レポートを公表 - サイバーセキュリティクラウド

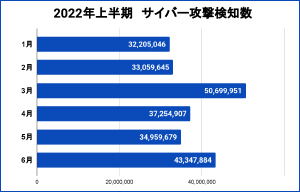

サイバーセキュリティクラウドは、自社提供サービスで観測したサイバー攻撃ログを集約して分析・算出を行なった調査結果「2022年上半期 Webアプリケーションへのサイバー攻撃検知レポート」を発表しました。

2022年1月から6月までの間に検知したWebアプリケーションへのサイバー攻撃の総数は2億2152万7112件あり、1秒間におよそ14.8回の計算になるとのことです。

また、攻撃種別ごとの分類では、2021年上半期に全体の39%を占めて1位となっていた「Blacklisted user agent」が今回はおよそ6520万件で2位となり、昨年から倍以上に増加した「Web attack」がおよそ1億228万件で1位となっています。

そして、攻撃の検知が2021年下半期から継続的に増加傾向にあることから、直接攻撃のケースが増加しただけでなく、これまで潜伏調査していた攻撃者が徐々に攻撃フェーズへとシフトしつつある可能性も否定できないとしています。

参照:サイバーセキュリティクラウド「サイバーセキュリティクラウド、サイバー攻撃動向を調査した『2022年上半期 Webアプリケーションへのサイバー攻撃検知レポート』を発表」

国外

ランサムウェアの流出サイトが、さらなる攻撃を呼び込む

サイバーセキュリティ企業のソフォスのレポートによると、複数の犯罪組織が同じ被害者にランサムウェアを送り込む事件が増加しているとのことです。

その理由の一つは、ランサムウェアの背後にあるビジネスモデルに起因しているといいます。攻撃者の多くは、犯罪マーケットプレイスで感染したネットワークを宣伝するアクセスブローカーに依存しており、下級の攻撃者にとっては、低レベルのランサムウェアを仕掛けるより、すでに被害にあった団体のリークサイトから被害者を名指しで非難し、支払いを促す方が簡単なことが多いためと述べられています。

参照:Sophos「Multiple attackers increase pressure on victims, complicate incident response」

マルウェアのトップストリームから組織を守る方法

アメリカのサイバーセキュリティおよびインフラセキュリティ局(CISA)とオーストラリアのサイバーセキュリティセンター(ACSC)は、2021年に見られた上位のマルウェア株に対抗するためのヒントが書かれた共同勧告を発表しました。

最新のマルウェアから組織を守るために、勧告では『すべてのソフトウェアを常に最新の状態に保つ』、『多要素認証の実施』といったヒントを提示しています。

参照:CISA「Alert (AA22-216A) 2021 Top Malware Strains」